رویکرد دهگانه فناوری اکسس کنترل در سال 2023

سیستم های کنترل دسترسی با سرعتی شگرفی در حال تکامل هستند تا با چشم انداز امنیتی در حال تغییر همگام شوند. از احراز هویت با علائم حیاتی گرفته تا راه حل های مبتنی بر ابر، صنعت کنترل دسترسی را به طور مداوم در حال نوآوری و تطبیق با نیازهای کسب و کارها و سازمان ها می نماید چنین پیشرفت نو ظهور و فوق العاده در حوزه کنترل دسترسی تأثیر قابل توجهی بر صنعت و امنیت داشته است .

مزیت های برتر فناوری روز و قدرتمند اکسس کنترل که بر روی پدیده های نوظهور مانند تلفن همراه پیاده سازی می شوند نوید بخش آینده ای غیر قابل تصور برای سیستم های کنترل دسترسی می باشند که در اینجا به ویژگیهای دهگانه آن اشاره می گردد :

1. یکپارچه سازی

2. احراز هویت چند عاملی

3. کنترل دسترسی موبایل

4. سیستم های کنترل دسترسی مبتنی بر ابر

5. کنترل دسترسی به ویدئو

6. کنترل دسترسی بیومتریک

7. یادگیری از تجزیه و تحلیل

8. همگرایی امنیتی

9. کنترل دسترسی بدون لمس

10. اینترنت اشیاء

1. یکپارچه سازی :

یکپارچه سازی نقش حیاتی در صنعت کنترل دسترسی ایفا می کند، زیرا امکان عملکرد یکپارچه سیستم های امنیتی مختلف را فراهم می کند. سیستمهای کنترل دسترسی برای مدیریت و تنظیم دسترسی به ساختمانها، اتاقها یا مناطق حساس در یک مرکز طراحی شدهاند و یکپارچهسازی با سایر سیستمهای امنیتی مانند دوربینهای نظارتی، هشدار دهنده ها و سیستمهای احراز هویت بیومتریک به بهبود عملکرد آنها کمک میکند. این یکپارچهسازی موجب نظارت بهتر، زمان پاسخدهی سریعتر ، حفاظت پیشرفتهتر چند لایه ای ، کاهش هزینه ها و کارآئی بالاتر را ممکن میسازد. با یکپارچهسازی سیستمهای کنترل دسترسی با سایر سیستمهای امنیتی، سازمانها میتوانند محیط امنتر و کنترلشدهتری ایجاد کنند و از ایمنی و حفاظت از پرسنل، داراییها و اطلاعات خود اطمینان حاصل کنند.

2. احراز هویت چند عاملی :

احراز هویت چند عاملی یا چند مرحلهای ، نوعی فناوری احراز هویت است که کاربران را ملزم به ارائه دو یا چند شکل تأیید هویت میکند. به عبارت دیگر، شخصی که می خواهد دسترسی داشته باشد باید بیش از یک اعتبار یا چندین منبع داشته باشد که هویت او را ثابت کند. این امر موجب بالا رفتن امنیت در محافظت از دارائی ها و منابع یک شرکت میگردد .

به عبارت دیگر ، سیستمهای کنترل دسترسی با احراز هویت چندعاملی با سختتر کردن دسترسی افراد غیرمجاز، امنیت را افزایش میدهند که این امر می تواند برای محافظت از دارایی های فیزیکی و دیجیتال استفاده شود.

3. کنترل دسترسی موبایل :

بر اساس آمارهای ارائه شده حدود 7 میلیارد نفر در جهان دارای گوشی هوشمند می باشند . تعداد افراد دارای گوشی همراه از یکطرف و توسعه روز افزون این گوشی ها باعث شده است که در حال حاضر و در آینده نه چندان دور ، مردم خریدهای خود را با این گوشی ها انجام دهند ، بدهیهای خود را با گوشی همراه خود پرداخت کنند و به طور کلی غالب کارهای روزانه را با گوشی همراه هوشمند خود انجام دهند

بر همین اساس ، گوشی های هوشمند قابلیت فوق العاده ای را در آینده سیستمهای کنترل دسترسی خواهند داشت.

4. سیستم های مبتنی بر ابر :

هزینه های مرتبط با تهیه سرورهای ذخیره اطلاعات و نگهداری آنها از یک طرف و قابلیتهای ارزان قیمت سرویس دهنده های مبتنی بر رایانش ابری از قبیل پشتیبان گیری مرتب و عدم نیاز به متخصص شبکه ، امکان کنترل از راه دور ، کاهش هزینه ها و ... موجب گردیده است تا سیستمهای پردازشی مبتنی بر ابر هر روز محبوبتر شده و در آینده سهم بیشتری را از بازار اکسس کنترل به خود اختصاص دهند .

5. کنترل دسترسی به ویدئو :

کنترل دسترسی مبتنی بر ویدئو یک فناوری پیشرفته امنیتی است که از دوربینهای ویدئویی برای نظارت و کنترل دسترسی به ساختمانها، تأسیسات یا مناطق محدود استفاده میکند. با استفاده از این فناوری، دوربینهای ویدئویی به صورت استراتژیک در نقاط دسترسی مانند درها، دروازهها یا آسانسورها نصب میگردند تا فیلمهای ویدئویی را در زمان واقعی ضبط و تجزیه و تحلیل کنند. سپس فیلم با استفاده از الگوریتمهای پیچیده پردازش میشود که میتواند هویت افرادی را که به دنبال دسترسی هستند شناسایی و تأیید کند. سیستم های کنترل دسترسی مبتنی بر ویدئو همچنین می توانند با سایر سیستم های امنیتی مانند سیستم های هشدار دهنده ، ریدر های بیومتریک و تگ های RFID ادغام شوند تا راه حل های امنیتی جامعی ارائه دهند. مزایای کنترل دسترسی مبتنی بر ویدئو شامل افزایش امنیت، کاهش خطر دسترسی غیرمجاز و بهبود قابلیتهای نظارت و نظارت است.

6. کنترل دسترسی بیومتریک :

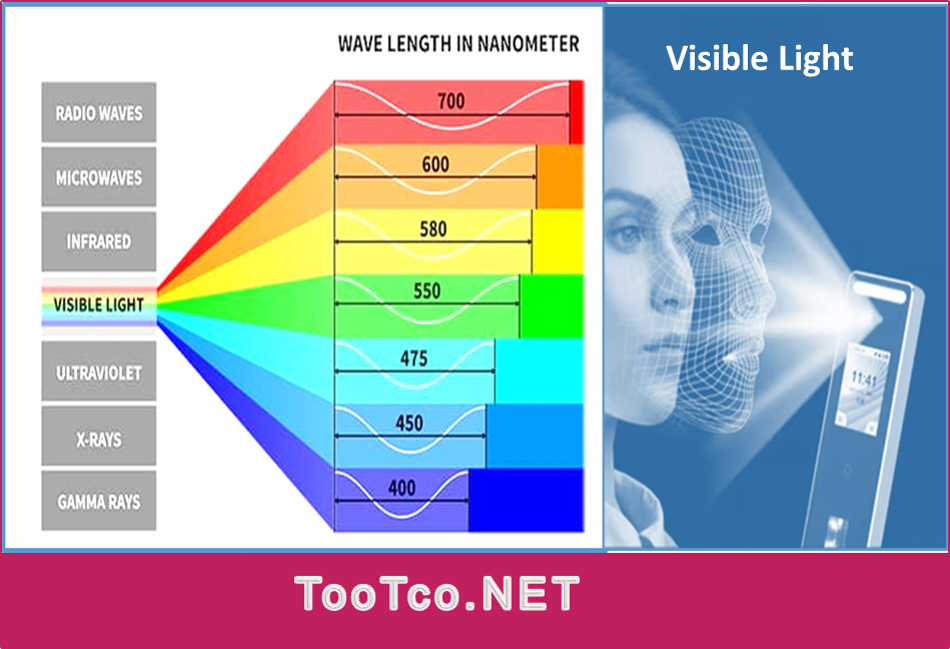

استفاده از روشهای احراز هویت غیر حیاتی مانند RFID ، رمز و ... موجب می گردد تا افراد غیر مجاز با دسترسی به این ابزارها بتوانند به منابع دسترسی پیدا کنند امروزه بیشتر ، راه حل های کنترل دسترسی بر مبنای تشخیص اثر انگشت و فناوری تشخیص چهره و تشخیص کف دست هستند زیرا این روشهای شناسائی ارگانیک منحصر به فرد هستند و امکان دسترسی غیر مجاز در این روشهای شناسائی وجود ندارد .

7. یادگیری از تجزیه و تحلیل و پیش بینی حوادث :

داده ها ابزار قدرتمندی در دنیای امروز هستند. روندهای فناوری کنترل دسترسی نشان می دهد که از داده ها برای شناسایی الگوهایی در نحوه تعامل افراد با سیستم استفاده می شود. وقتی داده ها با هوش مصنوعی جفت شوند، فرصت های جدیدی برای پیش بینی ویژگی ها ایجاد می کنند.

8. همگرایی امنیتی :

با توجه به توسعه روزافزون کار از راه دور ضرورت همگرایی سیستمهای کنترل دسترسی با سیستمهای امنیتی هر روز بیشتر از گذشته نمایان میگردد . در واقع همگرایی امنیتی ایده ادغام امنیت فیزیکی با امنیت سایبری است . با همگرایی و ادغام یکپارچه، ویژگیها میتوانند بهجای بخشهایی، به امنیت بهعنوان یک کل نزدیک شوند. در نتیجه، امنیت یکپارچه تا حد زیادی خطرات امنیتی را که ممکن است با سیستمهای مجزا ایجاد شود کاهش میدهد.

9. کنترل دسترسی بدون لمس :

امروزه سیستم های کنترل دسترسی بدون لمس به دلیل راحتی و ایمنی بهداشتی بسیار محبوب هستند. برای اجرای کنترل دسترسی بدون لمس ، روشهای تشخیص مانند تشخیص چهره و تشخیص کف دست استفاده میگردد اما در برخی سیستمها از روش های شناسائی مانند کارت مجاورت یا اپلیکیشن موبایل استفاده می گردد لذا کاربران مجبور نخواهند شد که سطوح زیادی را هنگام دسترسی به دارایی لمس کنند. بدون توجه به نوع روش شناسائی ، کنترل دسترسی بدون لمس، سلامت کاربران را بدون به خطر انداختن امنیت ملک حفظ می کند.

10. اینترنت اشیا :

اینترنت اشیا این پتانسیل را دارد که سیستمهای کنترل دسترسی را با توانمندسازی دستگاهها برای برقراری ارتباط و تعامل با یکدیگر در زمان واقعی تغییر دهد. دستگاه های اینترنت اشیا مانند قفل های هوشمند، حسگرها و دوربین ها را می توان با سیستم های کنترل دسترسی ادغام کرد تا امنیت و راحتی بیشتری را فراهم کند. به عنوان مثال، قفلهای هوشمند را میتوان از راه دور از طریق یک برنامه تلفن همراه کنترل کرد و به کاربران این امکان را میدهد که از هر جایی به افراد اجازه دسترسی یا عدم دسترسی به آنها را بدهند. از سنسورها می توان برای تشخیص حرکت، اشغال و دما استفاده کرد و اقداماتی مانند روشن کردن چراغ ها را آغاز کرد. دوربین ها را می توان برای نظارت و ضبط رویدادهای دسترسی استفاده کرد و منبع ارزشمندی از داده ها را برای تجزیه و تحلیل و بررسی های امنیتی فراهم می کند. دستگاههای اینترنت اشیا همچنین میتوانند برای خودکارسازی و سادهسازی فرآیندهای کنترل دسترسی، مانند باز کردن خودکار قفل درها هنگام نزدیک شدن کاربر، یا تنظیم خودکار سطوح دسترسی بر اساس رفتار کاربر، استفاده شوند.

نتیجه گیری :

به روزترین سیستم های کنترل دسترسی نه تنها امنیت را به جزء غیر قابل انکار از شیوه زندگی مدرن تبدیل می کند، بلکه کارایی را افزایش ، ایمنی را تضمین و ورود و خروج افراد و اموال از ساختمان ها را برای همه فراهم می کند. این فرآیندهای نوظهور در کنترل دسترسی نشان دهنده تمرکز مداوم بر امنیت، راحتی و نوآوری است. با پیشرفت صنعت، انتظار میرود تا پیشرفتهای بیشتری در فناوری کنترل دسترسی داشته و انعطافپذیری، مقیاسپذیری و هوشمندی بیشتری را برای رفع نیازهای کسبوکارها و سازمانها فراهم میکند.

با توسعه روز افزون صنعت و سطح زندگی مردم ، سیستم های امنیتی نیز باید به راحتی با فرآیندها و الزامات جدید سازگار شوند . برای شرکتهایی که بر روی پلتفرمهای ضعیف کنترل دسترسی و امنیت فیزیکی کار میکنند، با هر بهروزرسانی نرمافزاری، خطر رخنه افزایش مییابد. لذا باید متناسب با این پیشرفت ، فناوری اکسس کنترل هم پیشرفت کرده و از امکانات جدید بهره مند گردد .